El término inglés hash (derivado del francés hasher, cortar), en el ámbito de las tecnologías de la información, y específicamente en aplicaciones de firma electrónica, se asocia a una cadena de caracteres alfanuméricos de corta longitud creada a partir de un documento, una especie de huella digital representativa del mismo.

Si quieres conocer más acerca de las propiedades del hash y la importante función que desempeña tanto en el proceso de firma electrónica como en la verificación de la integridad de un documento, continúa leyendo este artículo.

Propiedades fundamentales de la función hash

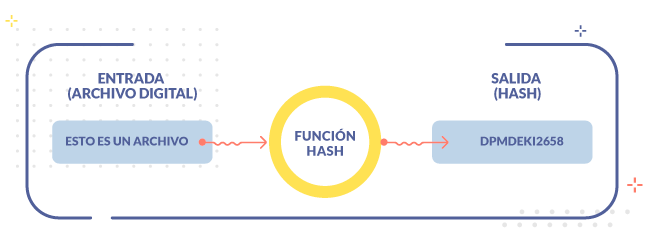

Una función hash consiste en un algoritmo matemático que genera una cadena de caracteres alfanuméricos como salida, a partir de cualquier documento que se introduzca como entrada. Es aplicable, en general, a cualquier tipo de archivo digital: documentos, imágenes, audios, vídeos, programas, carpetas, etc.

Son funciones de tipo unidireccional. Esto significa que es posible y relativamente sencillo computacionalmente hablando, el calcular dicha cadena resumen. Sin embargo no es posible generar, mediante un cómputo inverso, el documento o archivo original a partir de la huella digital.

En el ejemplo que vemos a continuación, observamos una cadena alfanumérica única ( hash) que se corresponde al archivo digital

Si se altera lo más mínimo el archivo, la cadena alfanumérica sería completamente distinta a la inicial.

Otra propiedad fundamental de las funciones hash está en la unicidad de la cadena de caracteres que conforma la huella digital. Esta propiedad plantea que cualquier variación en el documento o archivo de entrada, por mínima que esta sea, implica la generación de una huella totalmente diferente a la inicial.

Por otra parte, no existe posibilidad alguna de generar dos huellas exactamente iguales, esto solo podría ocurrir si también lo son los documentos o archivos de entrada. Esto último se conoce como propiedad determinista, y en caso de no cumplirse, estaría ocurriendo una colisión.

El algoritmo hash y su rol en la firma electrónica

La serie de algoritmos SHA (Secure Hash Algorithm, en inglés) incluye un grupo de funciones hash que son consideradas las más seguras hoy en día. Es de especial interés el algoritmo SHA-256, que además de ser parte de la tecnología que hizo posible el desarrollo de Bitcoin, está ampliamente extendido en aplicaciones asociadas a la firma electrónica.

Existen algoritmos que generan hashes de mayor longitud como el SHA-384 o el SHA-512, sin embargo, conllevan el empleo de un mayor ancho de banda para ser transportados, mayor capacidad de memoria y procesamiento para su cálculo, a cambio de una ganancia en seguridad que no es significativa respecto a SHA-256. Por otra parte, existe el riesgo de experimentar problemas de compatibilidad al emplearlos en sistemas que no los entiendan.

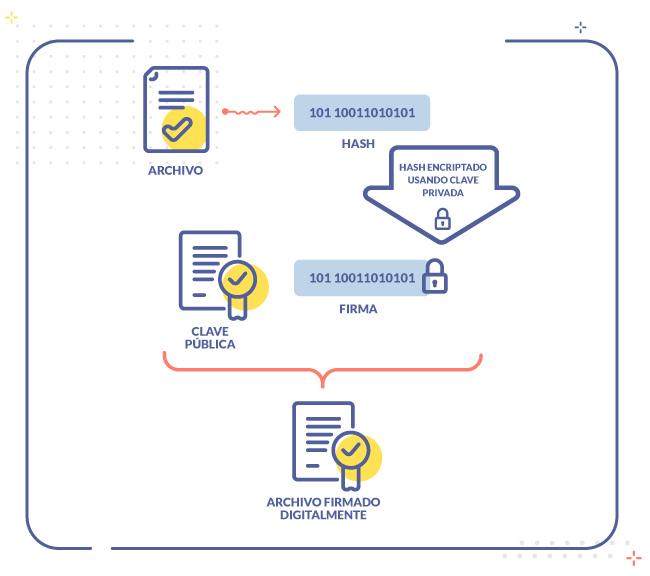

Para producir una firma electrónica, el hash generado por el algoritmo SHA-256 debe pasar por un proceso de cifrado asimétrico. En este caso se trata de un nuevo algoritmo, conocido como RSA (de Rivest, Shamir y Adleman, sus creadores en el año 1979), el cual trabaja con dos claves criptográficas: una clave privada que siempre estará en posesión del firmante y una clave pública, a la cual cualquier destinatario que reciba el documento podrá acceder.

El proceso de aplicación de la firma inicia cuando el emisor, al firmar, genera y cifra el hash del documento mediante el uso de su clave privada, para luego adjuntar el resultado del cifrado al mismo documento junto con su certificado digital. Dicho certificado contiene su clave pública, clave de suma importancia debido a que hace posible la realización del proceso de validación posterior.

En el caso de un documento en formato PDF, tanto el hash cifrado (lo que se entiende formalmente como la firma) como el certificado digital son incorporados a una estructura de datos específica del fichero PDF, conocida técnicamente como “diccionario de firma”. Esta estructura puede contener información opcional, como por ejemplo un sellado de tiempo (timestamp en inglés). La adecuación de la firma al formato PDF, de acuerdo con el estándar ISO 32000-1, se conoce como PAdES.

Hash: parte fundamental del proceso de validación de la firma

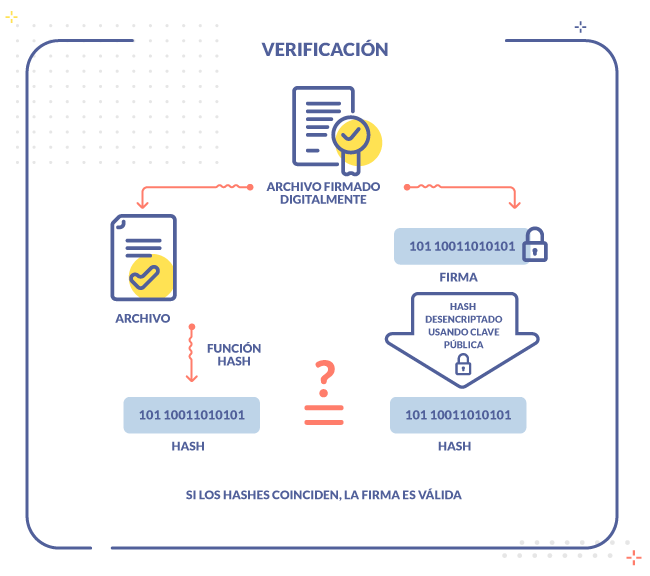

Cuando un destinatario valida un documento firmado electrónicamente, a nivel de aplicación ocurre de manera automática un proceso que comprende dos acciones: la primera, generar un nuevo hash a partir del documento recibido y la segunda, descifrar el hash que el propio documento contiene almacenado. Para ello se utiliza la clave pública presente en el certificado digital del firmante emisor, el cual, como se ha señalado, está también incluido en el documento.

Debido a que el hash firmado tiene vinculación única y directa con el documento que el emisor firmó en su momento, sólo generando un nuevo hash a partir del mismo documento se logrará una verificación exitosa. Considerando esto, el siguiente paso comprende una comparación de los dos hashes: el documento sólo se considerará válido si ambos coinciden exactamente, en concordancia con las propiedades de la función hash. De este modo, la validación de la firma electrónica nos garantiza que el documento no ha sido alterado y que es confiable.

Por ello es sumamente importante implementar en las organizaciones sistemas de validación de firmas electrónicas fiables y que respondan a las normas y estándares europeos. El servicio de Validación de Firmas Electrónicas de Uanataca representa una herramienta útil para la verificación automatizada de firmas electrónicas contenidas en documentos o transacciones, ofreciendo un funcionamiento ágil e intuitivo para el usuario.

En conclusión, la firma electrónica en diversas aplicaciones de negocio presenta un nivel de uso que se incrementa a gran velocidad. Es por ello que resulta importante tener claro qué ocurre detrás de un proceso de firma, para luego entender por qué representa la opción más apropiada hoy en día teniendo en cuenta un contexto global de grandes avances y adaptaciones tecnológicas a la situación actual.

En este artículo, si bien se describe el hash de una manera conceptual sin describir con detalle las bases matemáticas que lo sustentan, se ha puesto un poco más de énfasis en cuán importante es un hash dentro del proceso de firma.

Es necesario que se tenga en cuenta que todo lo relacionado con el hash a lo largo del proceso es completamente transparente para el usuario final, ya que su función normalmente se limitará al uso de una aplicación de firma, recepción y/o validación de documentos, siempre con la garantía plena de ejecutar un proceso rápido, confiable y seguro, algo que el hash, de manera silenciosa, hace posible.